La célula

En biología, es la unidad más pequeña que puede vivir por sí sola y que forma todos los organismos vivos y los tejidos del cuerpo. Las tres partes principales de la célula son la membrana celular, el núcleo y el citoplasma. La membrana celular rodea la célula y controla las sustancias que entran y salen. Dentro de la célula está el núcleo que contiene el nucléolo, la mayoría del ADN celular y es donde se elabora la mayor parte del ARN. El citoplasma es la porción fluida del interior de la célula que contiene otros elementos diminutos con funciones específicas, como el aparato de Golgi, las mitocondrias y el retículo endoplasmático. La mayoría de las reacciones químicas y las proteínas se producen en el citoplasma. El cuerpo humano tiene más de 30 billones de células.

Tipos de célula

La clasificación más importante de las células tiene que ver con la presencia o ausencia de un núcleo celular. Esta distinción es fundamental en la historia de la evolución, pues permite distinguir los dos grandes súper reinos o dominios de seres vivos:

- Células procariotas. Estas células tienen una estructura básica sencilla sin organelas con membrana y no poseen núcleo, por lo que su material genético se encuentra disperso en el interior de la célula (citoplasma). Las células procariotas son las más pequeñas y tienen un tamaño de entre 1-5 µm. Las células procariotas fueron las primeras formas de vida en la Tierra, y estos organismos son mucho más simples que los eucariotas. Todos los seres vivos formados por células procariotas son unicelulares.

- Células eucariotas. Las células eucariotas tienen una estructura más compleja que las procariotas y poseen organelas con membrana especializadas en su citoplasma. La característica principal de este tipo de célula es que tiene un núcleo definido, donde se encuentra su material genético. Las células eucariotas son más grandes que las procariotas, pero tienen tamaños que pueden variar ampliamente entre 10-100 µm. Estas células aparecieron más tarde que las procariotas en la historia de la Tierra y constituyen un paso adelante en la especificidad de la vida, ya que permiten un mayor rango de complejidad. Las células eucariotas suelen formar parte de organismos complejos y multicelulares, aunque también pueden constituir organismos unicelulares (como las levaduras).

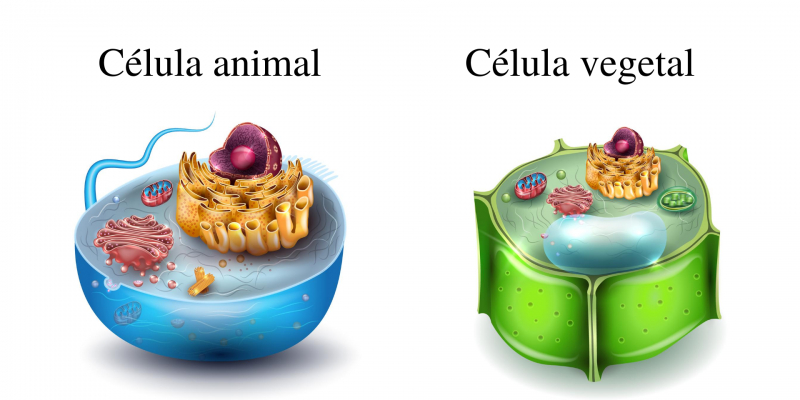

Dentro del grupo de las células eucariotas existen dos tipos principales: las células animales y las células vegetales. Si bien ambas tienen estructuras en común, también presentan algunas diferencias (en relación con las funciones que llevan a cabo), como se muestra a continuación.

- Tanto las células animales como las vegetales poseen mitocondrias, que son las organelas donde se lleva a cabo la respiración celular, reacción que le permite a la célula obtener energía para todas sus funciones.

- El núcleo celular es otra característica compartida por ambos tipos de células. En esta estructura membranosa se aloja el material genético de la célula (ADN).

- Las células vegetales poseen una pared celular rígida, compuesta principalmente por celulosa. Esta estructura le da forma a la célula y le otorga sostén a la planta (los organismos vegetales no tienen esqueletos como los animales). Además, las células vegetales poseen una gran vacuola que almacena agua y nutrientes y, al ocupar gran parte del volumen celular, le otorga rigidez a estas células.

- Las células vegetales poseen cloroplastos, organelas donde se lleva a cabo la fotosíntesis, proceso por el cual la planta fabrica su propio alimento. Estas organelas son exclusivas de las células vegetales.

- Las células animales no tienen pared celular y presentan formas muy variadas y, a menudo, irregulares. Por su parte, las células vegetales suelen ser más grandes y con forma prismática.

- Las células animales poseen dos estructuras exclusivas (es decir, que no están en las células vegetales): los centríolos, que participan en la división celular, y los lisosomas, que son pequeñas vesículas que contienen enzimas digestivas e intervienen en la degradación de estructuras celulares.

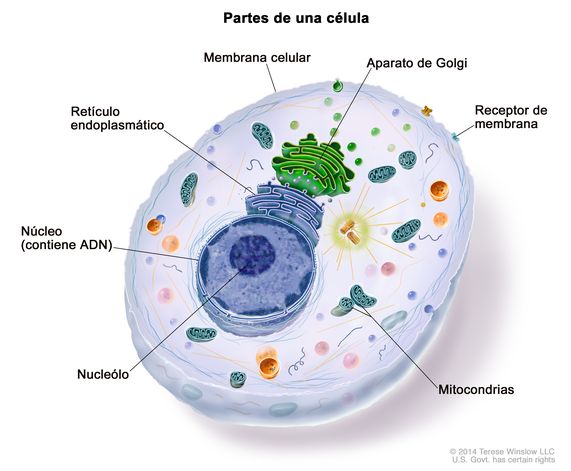

Partes de una célula

Las células poseen diversos orgánulos y sectores delimitados:

- La membrana plasmática. Es una frontera biológica que delimita la célula y distingue su interior del exterior. Está formada por una doble capa de fosfolípidos, que separa el contenido de la célula del medio que la rodea y permite el ingreso y la salida de sustancias. Así, puede dejar entrar ciertos nutrientes y excretar sus desechos.

- Pared celular. Es una barrera gruesa y estable, adicional a la membrana plasmática, que le confiere cierta rigidez y resistencia a la célula. La pared celular está presente en las células procariotas y en los organismos eucariotas solo se encuentra en las células de plantas y de hongos. La pared celular se fabrica en base a diversos materiales resistentes y es variable en cada tipo de organismo.

- Núcleo. Esta estructura está limitada por una envoltura nuclear formada por una doble membrana. El núcleo es una organela exclusiva de las células eucariotas y en su interior contiene la mayor parte del material genético de célula (el ADN).

- Citoplasma. Es la sustancia gelatinosa que llena el interior de la célula, ubicada entre la membrana plasmática y el núcleo (cuando está presente), y formada por agua, sales, proteínas y otras sustancias. La función principal del citoplasma es servir de soporte para las organelas de la célula y ayudar en los procesos metabólicos que ocurren dentro de la misma.

- Orgánulos. Son estructuras internas que se encuentran en la célula y que desempeñan roles específicos. Algunos de ellos son:

- Mitocondrias. Son las estructuras donde se lleva a cabo la respiración celular, reacción que le permite a la célula obtener energía.

- Lisosomas. Se ocupan de la digestión y el aprovechamiento de los nutrientes.

- Cloroplastos. Son estructuras (exclusivas de las células vegetales) que contienen clorofila, indispensable para la reacción fotosíntesis que se lleva a cabo en su interior.

- Ribosomas. Se ocupan de la síntesis de las proteínas, proceso necesario para el crecimiento y la reproducción celular.

- Flagelos. Son orgánulos presentes en ciertas células y sirven para impulsarse en el medio ambiente. Son típicos de seres unicelulares o células móviles como los espermatozoides.

Video con un resumen acerca de los tipos de células y sus diferentes partes